Votre salon est-il vraiment devenu un bunker numérique ou une passoire pour les cybercriminels ? Pour maîtriser les bonnes pratiques sécurité remote work, vous devez transformer votre connexion domestique en un tunnel impénétrable grâce au MFA et au chiffrement. Ce guide vous dévoile comment la méthode 3-2-1 et une hygiène logicielle rigoureuse neutralisent les pièges du phishing.

- 5 verrous pour blinder vos accès à distance

- Maintenir une hygiène logicielle sans faille

- Comment déjouer les pièges du phishing ?

- Aménager un bureau étanche aux fuites de données

- Gérer la frontière entre vie pro et vie perso

5 verrous pour blinder vos accès à distance

Après avoir posé le cadre global du travail nomade, il est temps de s’attaquer au premier rempart : la sécurisation pure et dure de vos accès numériques.

Activer l’authentification multifacteur

Le MFA agit comme une double serrure indispensable. Il valide votre identité via un second facteur après le mot de passe. C’est le socle de votre protection moderne.

Le Verizon Data Breach Investigations Report 2024 confirme l’urgence. La majorité des intrusions exploitent des identifiants volés. Le MFA bloque efficacement ces tentatives. C’est une barrière statistique redoutable contre les accès non autorisés.

Privilégiez Google Authenticator ou Authy au SMS. Le SMS subit parfois le SIM swapping. Les applications génèrent des codes locaux bien plus robustes.

Les applications de confiance restent le meilleur choix. Elles évitent les interceptions de réseaux mobiles. Vous renforcez ainsi votre sécurité en un geste simple.

Déployer un VPN d’entreprise chiffré

Le VPN crée un tunnel privé sur l’internet public. Vos données circulent alors de manière totalement illisible. Les curieux du Wi-Fi public perdent tout accès.

Le standard AES-256 est ici la norme absolue. C’est un chiffrement de niveau militaire utilisé par les structures sérieuses. Il garantit une confidentialité totale de vos échanges.

Prenez l’habitude de vous connecter systématiquement. N’ouvrez aucun outil interne sans avoir activé ce tunnel. C’est un réflexe de survie numérique hors du bureau.

Pourtant, beaucoup oublient ce geste simple. Pour éviter les erreurs à éviter télétravail 2025: 10 pièges à fuir, restez toujours vigilant sur la qualité de votre connexion.

Utiliser un gestionnaire de mots de passe

Adoptez des coffres-forts numériques comme Bitwarden ou Dashlane. Ils mémorisent chaque identifiant complexe à votre place. Vous n’avez qu’un seul code maître à retenir.

Respectez la règle des 12 caractères minimum. Mélangez des majuscules, des chiffres et des symboles variés. Plus la chaîne est longue, plus les attaques échouent.

Réutiliser le même mot de passe est un suicide numérique. Si un service est piraté, tous vos comptes s’effondrent. Le gestionnaire règle ce problème.

| Outil | Avantage Principal |

|---|---|

| 1Password | Ergonomie et Secret Key |

| Bitwarden | Open source et gratuit |

| Proton Pass | Alias d’e-mails intégrés |

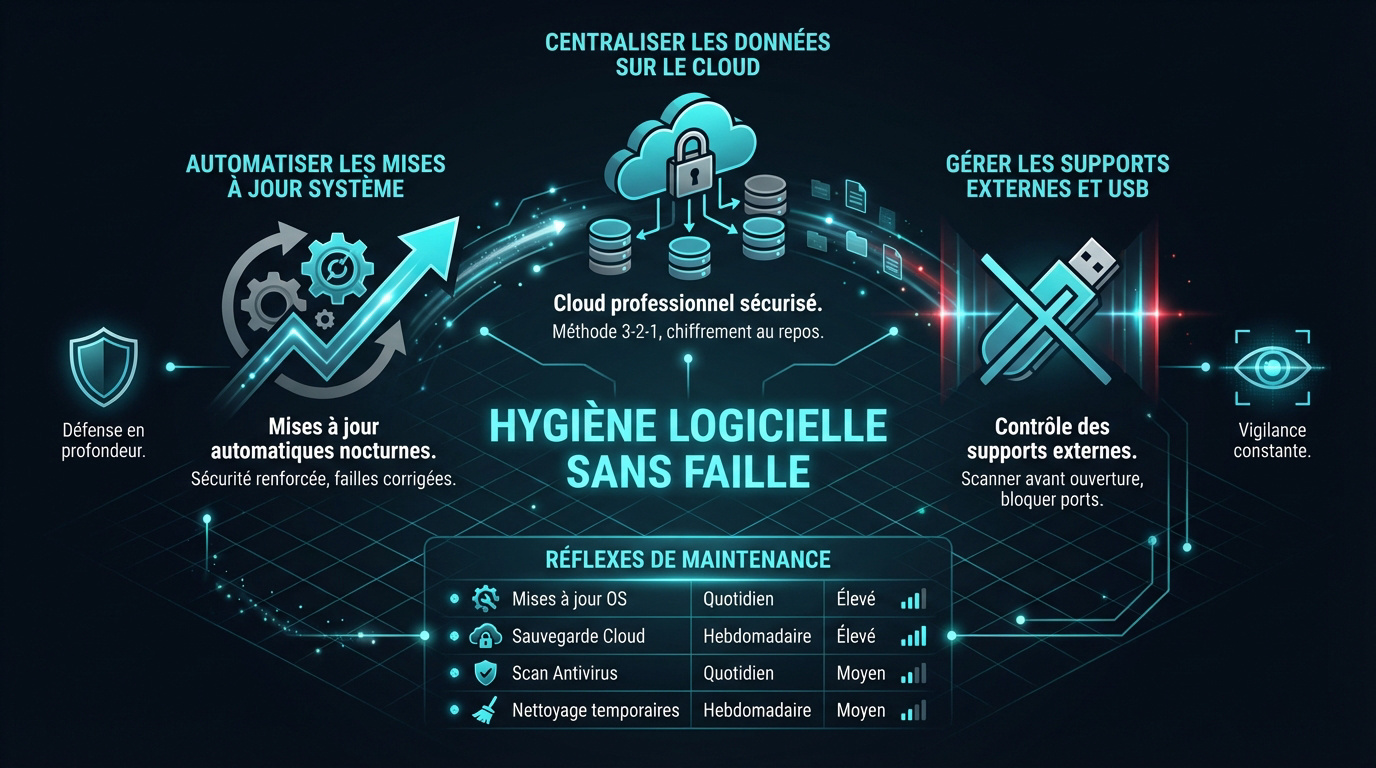

Maintenir une hygiène logicielle sans faille

Vos accès sont verrouillés, mais qu’en est-il de la solidité de votre machine elle-même ? La maintenance logicielle est votre seconde ligne de défense pour garantir de bonnes pratiques sécurité remote work au quotidien.

Automatiser les mises à jour système

Les failles Zero-day sont redoutables. Ce sont des trous de sécurité inconnus que les pirates exploitent vite. Les correctifs ferment ces portes. Ne remettez jamais à demain un redémarrage système.

Le rapport de l’ANSSI 2025 est formel. L’agence française confirme que le retard de mise à jour reste la cause majeure des intrusions. C’est une négligence qui coûte cher aux entreprises.

Alors, pourquoi ne pas activer l’automatisme ? Configurez votre OS et vos logiciels pour qu’ils se mettent à jour seuls la nuit. C’est la tranquillité d’esprit assurée sans effort de votre part.

Centraliser les données sur le cloud

Le stockage local représente un danger permanent. Un disque dur qui lâche ou un PC volé, et tout disparaît instantanément. Le cloud professionnel offre une sécurité bien supérieure pour vos fichiers.

Gardez trois copies de vos fichiers sur deux supports différents, dont un hors site (cloud). C’est le standard de la résilience. En cas de pépin, vous récupérez tout.

Précisons l’importance du chiffrement au repos. Vos fichiers sur le serveur doivent être cryptés. Même si le fournisseur est piraté, vos données restent des suites de chiffres totalement inutilisables.

Gérer les supports externes et USB

Méfiez-vous des clés USB trouvées ou offertes. Elles cachent souvent des malwares redoutables. Une simple connexion peut infecter tout le réseau de votre boîte en un clic.

Une solution ? Bloquer les ports inutiles. Si vous n’utilisez pas de périphériques, désactivez les entrées USB via les paramètres. C’est une mesure radicale mais efficace contre l’indiscrétion.

Enfin, scannez avant d’ouvrir. Utilisez toujours votre antivirus pour analyser un disque externe avant de cliquer sur un fichier. C’est une règle de base de l’hygiène numérique. Soyez paranoïaque avec le matériel inconnu.

| Action d’hygiène | Fréquence | Impact sécurité |

|---|---|---|

| Mises à jour OS | Quotidien | Élevé |

| Sauvegarde Cloud | Quotidien | Élevé |

| Scan Antivirus | Hebdomadaire | Moyen |

| Nettoyage fichiers temporaires | Mensuel | Moyen |

Comment déjouer les pièges du phishing ?

La technique est solide, mais l’humain reste la cible préférée des hackers. Voyons comment ne pas mordre à l’hameçon des messages frauduleux.

Détecter les tentatives d’ingénierie sociale

Vérifiez toujours l’expéditeur. Un mail urgent cache souvent une arnaque grossière ou subtile.

Analyser les signaux d’alerte. Observez les fautes d’orthographe ou les demandes d’argent inhabituelles. Un ton alarmiste est souvent le signe d’une manipulation psychologique.

Citer l’étude Proofpoint 2025. Cette recherche montre que le coût de la cybercriminalité explose à cause du facteur humain. Les employés sont la première ligne de front. Restez vigilant face aux sollicitations suspectes.

Suivez les recommandations de la CNIL sur le télétravail. C’est la base pour vos bonnes pratiques sécurité remote work.

Sécuriser les outils de visioconférence

Verrouiller les réunions. Utilisez systématiquement un mot de passe pour vos sessions Zoom ou Teams. Cela évite les intrusions de plaisantins ou d’espions industriels.

Le floutage d’arrière-plan. C’est une question de confidentialité évidente. Ne laissez pas vos collègues voir votre intérieur ou des documents sensibles traîner derrière vous. C’est pro et sécurisant.

Vérifier les permissions. L’application a-t-elle vraiment besoin d’accéder à vos contacts ou à votre localisation ? Limitez les droits au strict nécessaire pour fonctionner.

Protéger l’accès physique à la webcam

Installer un cache physique. Un petit bout de plastique coulissant est plus efficace que n’importe quel logiciel. C’est une barrière matérielle contre le voyeurisme numérique.

Méfiez-vous des malwares capables d’activer votre webcam sans même allumer la diode lumineuse témoin.

Le risque des malwares « camfecting ». Certains virus activent votre caméra sans allumer la petite diode lumineuse. Vous êtes filmé à votre insu dans votre intimité.

Débrancher après usage. Si vous utilisez une webcam externe, retirez le câble USB une fois le call fini. C’est la seule façon d’être sûr à 100% que personne ne regarde. Faites de même pour le micro.

Aménager un bureau étanche aux fuites de données

Votre environnement physique est tout aussi important que votre configuration logicielle. Un bureau bien pensé protège autant vos données que votre santé.

Verrouiller son réseau Wi-Fi domestique

Changez immédiatement le SSID et le mot de passe admin. Ne gardez jamais les réglages d’usine de votre box. C’est la première chose qu’un pirate teste.

Activez impérativement le protocole WPA3. C’est la norme de sécurité la plus récente et robuste. Elle remplace avantageusement le WPA2 vieillissant et plus vulnérable.

Créez enfin un réseau invité dédié. Séparez vos outils pro de vos objets connectés comme l’aspirateur. Ces gadgets mal sécurisés ne doivent pas accéder à votre ordinateur.

- Changez le mot de passe administrateur par défaut.

- Renommez le SSID pour qu’il soit énigmatique.

- Activez le chiffrement WPA3 dans les paramètres.

- Créez un réseau invité pour vos objets connectés.

Ajuster l’ergonomie physique du poste

Soignez le réglage de l’écran et de l’assise. Vos yeux doivent arriver au niveau du haut du moniteur. Gardez le dos bien droit avec un support.

Suivez les conseils de l’INRS pour l’aménagement du poste. L’organisme recommande des équipements déportés, comme un clavier et une souris. Cela évite les douleurs chroniques liées au portable.

Pensez à limiter la fatigue visuelle. Appliquez la règle du 20-20-20 : fixez un point au loin régulièrement. Vos yeux vous remercieront vraiment en fin de journée.

Organiser l’espace pour éviter les regards

Réfléchissez au positionnement de votre écran. Placez-vous dos au mur si c’est possible. Cela empêche quiconque passant derrière vous de lire vos dossiers confidentiels.

Utilisez des filtres de confidentialité physiques. Ces films assombrissent l’affichage pour les voisins de table. C’est indispensable si vous travaillez souvent dans un café.

Prenez le réflexe de verrouiller votre session. Utilisez le raccourci « Windows + L » dès que vous bougez. Une session ouverte reste une porte béante aux fuites.

Pour aller plus loin dans votre installation, consultez nos conseils sur l’Aménagement & confort afin de concilier bien-être et productivité.

Gérer la frontière entre vie pro et vie perso

Enfin, la sécurité ne concerne pas que les octets, mais aussi votre équilibre mental. Sans limites claires, le télétravail peut devenir un piège épuisant.

Exercer son droit à la déconnexion

Instaurez des rituels de fin de journée. Fermez votre ordinateur et rangez-le physiquement. Cela signale à votre cerveau que le temps de travail est terminé.

Coupez les notifications. Désactivez les alertes Slack ou mails sur votre téléphone personnel. Le soir appartient à votre vie privée, pas au patron.

Gérez votre temps. Utilisez des blocs de travail intenses suivis de vraies pauses. Cela évite la sensation de travailler sans fin.

- Éteindre l’ordinateur

- Désactiver les notifications mobiles

- Prévenir l’équipe de son départ

- Faire une activité physique

Clarifier les responsabilités de l’employeur

L’article L1222-9 du Code du travail encadre strictement le télétravail en France. Elle définit vos droits fondamentaux en tant que salarié distant.

Concernant l’accident du travail, si vous vous blessez pendant vos heures de boulot chez vous, c’est présumé professionnel. L’employeur reste responsable de votre sécurité.

Pour la fourniture du matériel, l’entreprise doit vous donner les outils nécessaires et sécurisés. Vous n’avez pas à payer pour votre propre protection numérique.

Consultez les obligations légales de l’employeur en télétravail.

Maintenir le lien social avec l’équipe

Organisez des cafés virtuels. Ne parlez pas que de dossiers. Ces moments informels brisent la solitude et renforcent la confiance entre collègues, même à des kilomètres.

Le management doit être bienveillant. Un bon chef prend des nouvelles régulièrement. Il doit détecter les signes de fatigue avant le burn-out.

Exploitez les outils collaboratifs. Utilisez des plateformes comme Miro ou Notion pour créer ensemble. La cohésion passe par des projets partagés et vivants.

Découvrez notre Télétravail zen : Guide pour un équilibre parfait pour rester serein.

Sécuriser votre environnement nomade repose sur trois piliers : l’authentification multifacteur, le chiffrement via VPN et une hygiène logicielle rigoureuse. Adoptez ces bonnes pratiques sécurité remote work dès aujourd’hui pour transformer votre domicile en forteresse numérique impénétrable. Votre sérénité future dépend de ces réflexes simples mais vitaux. Devenez la cible que les hackers préfèrent ignorer.

Cet article s’inscrit dans notre dossier de fond consacré au Aménagement & confort .