Craignez-vous qu’une simple erreur d’inattention à la maison n’ouvre grand les portes de votre réseau d’entreprise aux cybercriminels ? Ce guide complet sur la sécurité informatique télétravail entreprise vous livre les clés pour verrouiller vos accès et protéger vos données sensibles contre le phishing ou les rançongiciels. Vous découvrirez comment transformer votre espace domestique en une véritable forteresse numérique grâce à l’authentification forte, au chiffrement de vos flux et à une vigilance accrue face aux fraudes au président.

- Sécurité informatique : les risques du télétravail

- Blindage des accès et authentification forte

- Santé du matériel et réseaux domestiques

- Cadre juridique et surveillance des flux

- Culture d’entreprise et gestion de crise

Sécurité informatique : les risques du télétravail

Après avoir goûté à la liberté du bureau à domicile, il faut vite redescendre sur terre car les cybercriminels, eux, ne chôment pas et exploitent chaque faille de notre nouveau quotidien.

Phishing et ingénierie sociale

Les pirates utilisent l’e-mail ou le SMS pour vous piéger. Ils créent un sentiment d’urgence ou de peur. Votre distraction devient alors leur meilleure alliée pour voler vos accès.

L’étude Verizon DBIR 2025 confirme que l’erreur humaine est le premier vecteur d’entrée des pirates. Une simple seconde d’inattention suffit à compromettre tout un réseau d’entreprise.

Apprenez à identifier les messages frauduleux rapidement. Vérifiez toujours l’expéditeur et les liens suspects. Consultez Cybermalveillance.gouv.fr pour obtenir de l’aide concrète face aux tentatives de hameçonnage.

Rançongiciels et exfiltration de données

Le ransomware bloque vos fichiers sensibles avec un cryptage robuste. Le criminel exige ensuite une rançon pour libérer vos données. C’est un cauchemar qui paralyse totalement votre activité professionnelle. Ne payez jamais.

Le rapport Sophos 2024 révèle des coûts de restauration exorbitants. Les pertes financières dépassent souvent largement le montant de la rançon initiale. La reconstruction des systèmes est longue.

Le vol de données confidentielles menace directement votre survie. Une fuite massive peut ruiner votre réputation en quelques heures. Vos clients perdent alors toute confiance en votre organisation.

Arnaques au président et faux ordres

L’escroc manipule les services financiers avec une grande habileté. Il usurpe l’identité d’un dirigeant pour obtenir un virement. La demande est toujours présentée comme urgente et ultra-secrète.

Le télétravail isole le comptable et facilite la pression psychologique. Les sommes dérobées atteignent parfois des montants colossaux. L’absence de contact physique direct rend cette fraude particulièrement efficace et dangereuse.

Vous devez instaurer des méthodes de vérification strictes. Un simple contre-appel téléphonique au dirigeant suffit généralement. Cette étape humaine brise instantanément la tentative d’escroquerie.

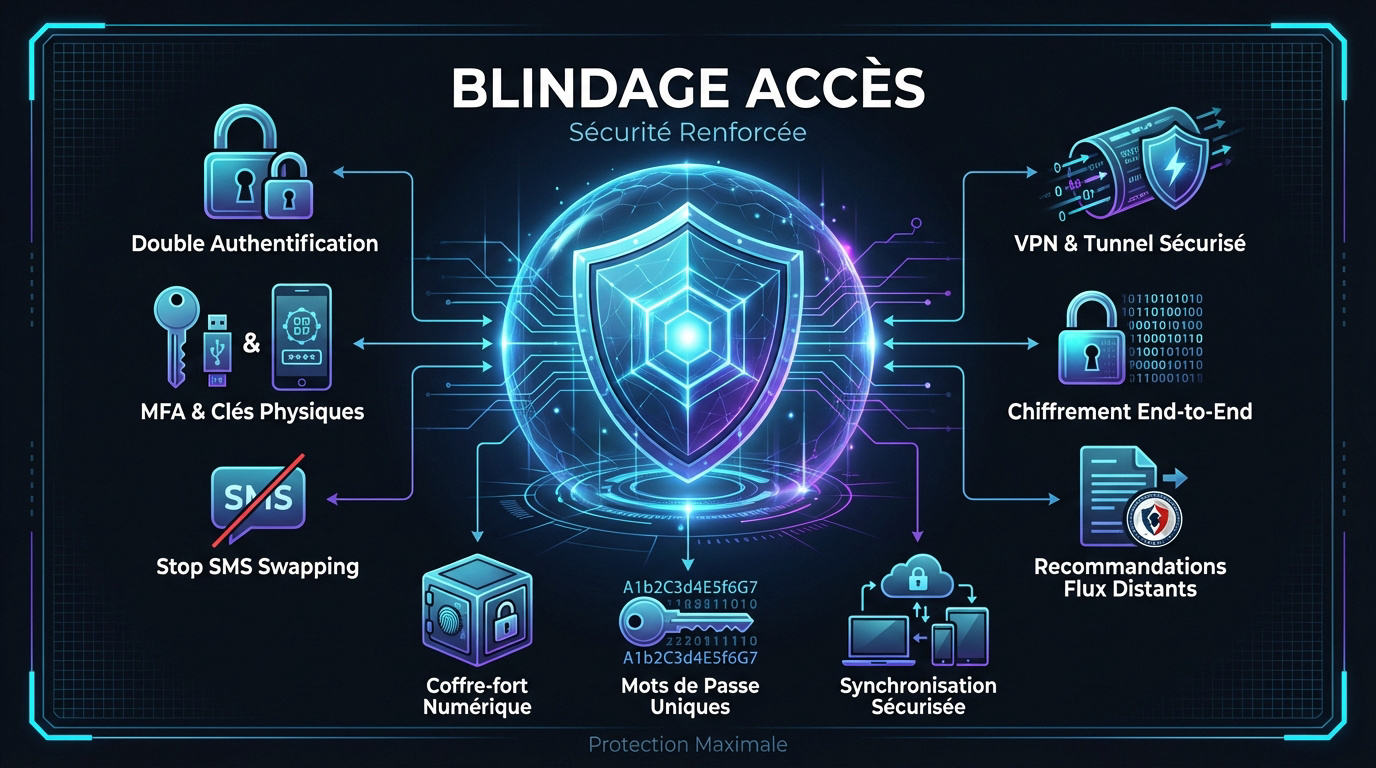

Blindage des accès et authentification forte

Pour ne pas laisser la porte grande ouverte à ces menaces, il est temps de muscler sérieusement vos accès numériques.

Double authentification et MFA

Déployer des solutions de validation par second facteur. Un mot de passe seul ne suffit plus. Ajoutez une barrière supplémentaire pour protéger vos comptes critiques.

Comparer les applications d’authentification et les clés physiques. Les clés type Yubikey sont les plus sûres. Les applications comme Google Authenticator restent une excellente alternative gratuite.

Privilégiez la Yubikey comme standard absolu pour une sécurité matérielle maximale de vos accès sensibles.

Justifier l’abandon des codes reçus par simple SMS. Le « SIM swapping » rend cette méthode vulnérable aux pirates expérimentés.

VPN et chiffrement des communications

Utiliser un tunnel sécurisé pour l’accès aux serveurs internes. Le VPN masque votre activité sur les réseaux publics. C’est indispensable pour travailler depuis un café.

Expliquer le rôle du chiffrement de bout en bout. Vos données deviennent illisibles pour quiconque tenterait de les intercepter.

Citer les recommandations de l’ANSSI 2024 sur les flux distants. Consultez ces erreurs à éviter télétravail 2025 pour illustrer l’importance d’une configuration propre.

Coffres-forts numériques de mots de passe

Abandonner la mémorisation manuelle des identifiants. C’est le meilleur moyen d’utiliser des mots de passe trop simples. L’humain est mauvais pour créer du hasard.

Bitwarden ou Dashlane s’imposent comme des gestionnaires de mots de passe professionnels ultra fiables pour votre structure.

Installer un gestionnaire de mots de passe professionnel. Des outils comme Bitwarden ou Dashlane sécurisent vos accès. Ils synchronisent vos données sur tous vos appareils.

Créer des clés d’accès complexes et uniques par service. Ne réutilisez jamais le même code pour deux sites différents.

Santé du matériel et réseaux domestiques

Sécuriser vos comptes est une chose, mais votre environnement physique et votre réseau Wi-Fi sont les fondations de votre forteresse.

Cloisonnement des sphères pro et perso

Interdire l’usage du PC professionnel pour des loisirs privés est impératif. Ne laissez pas vos enfants jouer sur votre ordinateur de travail. Le risque de téléchargement malveillant est réel.

Évitez le branchement de clés USB personnelles non contrôlées. Une simple clé trouvée peut contenir un code espion. Votre vigilance doit être constante sur ce point.

Le BYOD sans encadrement expose à des failles. Consultez les conseils de la CNIL pour vos équipements.

Séparez physiquement vos activités pour garantir la sécurité informatique télétravail entreprise. Un matériel non maîtrisé multiplie les points d’entrée pour les attaquants.

Maintenance logicielle et patchs critiques

Automatiser les mises à jour du système d’exploitation est votre meilleure défense. Les failles sont corrigées chaque semaine. Ne repoussez jamais un redémarrage nécessaire à l’installation.

Vérifiez la validité de vos licences d’antivirus. Un logiciel périmé ne sert strictement à rien contre les menaces. Assurez-vous que votre protection tourne en arrière-plan.

Appliquez les correctifs de sécurité dès leur publication. Les pirates exploitent les vulnérabilités connues en quelques heures seulement après leur découverte par les éditeurs.

Protection du Wi-Fi et des box internet

Modifier les mots de passe par défaut des routeurs personnels est la base. Les réglages d’usine sont connus des hackers. Choisissez une phrase de passe longue et complexe.

Activer le chiffrement WPA3 sur votre réseau domestique est vivement recommandé. C’est la norme la plus robuste actuellement. Elle protège mieux vos échanges contre l’interception de proximité.

Isoler les objets connectés du réseau de travail est vital. Votre ampoule connectée ne doit pas accéder à vos fichiers confidentiels.

Une box mal configurée est une porte ouverte. Prenez le temps de renommer votre réseau Wi-Fi pour le rendre moins identifiable.

Cadre juridique et surveillance des flux

Au-delà de la technique, le télétravail s’inscrit dans un cadre légal strict où chacun doit assumer ses responsabilités.

Responsabilité du salarié et RGPD

Votre contrat de travail impose des obligations de confidentialité strictes. Vous agissez comme le gardien des données clients. Cette mission capitale ne s’arrête jamais à la porte du bureau.

La CNIL précise en 2024 que le respect du RGPD reste une obligation légale majeure.

Sachez qu’une négligence grave peut entraîner de lourdes conséquences. Une faute de sécurité avérée peut mener jusqu’au licenciement disciplinaire.

Journalisation et profilage des accès

Le service informatique doit enregistrer les connexions distantes pour détecter les anomalies. Il est vital de savoir qui se connecte et quand. Cela permet de repérer une intrusion nocturne suspecte.

Surveiller les tentatives d’accès aux dossiers protégés est une priorité. Un comportement inhabituel doit immédiatement déclencher une alerte automatique. C’est la base d’une défense proactive efficace.

Toutefois, la supervision technique doit impérativement respecter votre vie privée. La surveillance ne doit jamais devenir un flicage permanent des employés.

Droits d’accès et moindre privilège

Limiter les permissions aux seuls outils nécessaires est une règle d’or. Un graphiste n’a aucun besoin d’accéder aux fiches de paie. Cloisonnez les droits pour réduire la surface d’attaque.

| Profil utilisateur | Droits recommandés | Risque associé |

|---|---|---|

| Administratif | Accès limités | Fuite de documents internes |

| Technique | Accès serveurs | Compromission de l’infrastructure |

| Commercial | Accès CRM | Vol de la base client |

| Direction | Accès total | Prise de contrôle globale |

Enfin, pensez à supprimer systématiquement les accès dès le départ d’un salarié. Un compte « fantôme » représente une aubaine pour un pirate.

Culture d’entreprise et gestion de crise

Malgré toutes les précautions, le risque zéro n’existe pas, et c’est votre réaction qui fera la différence entre un incident et un désastre.

Réflexes d’urgence en cas de suspicion

Définissez une procédure d’alerte immédiate pour le support IT. Chaque minute compte lors d’une attaque par rançongiciel. Appelez votre responsable dès le moindre doute.

Isolez l’équipement suspect du réseau Wi-Fi. Coupez la connexion immédiatement pour éviter la propagation du virus. Ne redémarrez pas l’ordinateur sans consigne précise.

Évitez la suppression de preuves avant l’analyse technique. Les logs sont essentiels pour comprendre l’origine de l’intrusion.

Sensibilisation et rôle des dirigeants

Organisez des simulations de phishing en conditions réelles. C’est le meilleur moyen de former les équipes sans risque. Apprendre de ses erreurs renforce la vigilance collective.

Valorisez l’exemplarité de la direction sur les bonnes pratiques. Si les patrons ignorent les règles, les employés feront de même. La sécurité est une affaire de culture.

Intégrez la cybersécurité dans l’onboarding des télétravailleurs. Consultez ce guide des Top 10 bonnes pratiques de L’ADN pour guider les nouveaux arrivants.

Sécuriser votre environnement hybride repose sur trois piliers : l’authentification forte, la vigilance face au phishing et l’étanchéité entre vie pro et perso. En adoptant ces réflexes dès aujourd’hui, vous transformez chaque foyer en forteresse numérique. La sécurité informatique en télétravail n’est plus une contrainte, mais le moteur de votre liberté professionnelle de demain.

Cet article s’inscrit dans notre dossier de fond consacré au Aménagement & confort .